Absence de chiffrement, manque d’authentification, systèmes non patchés depuis des années… La sécurité informatique de la défense antimissile des Etats-Unis n’est pas au niveau de sa valeur stratégique pour ce pays.

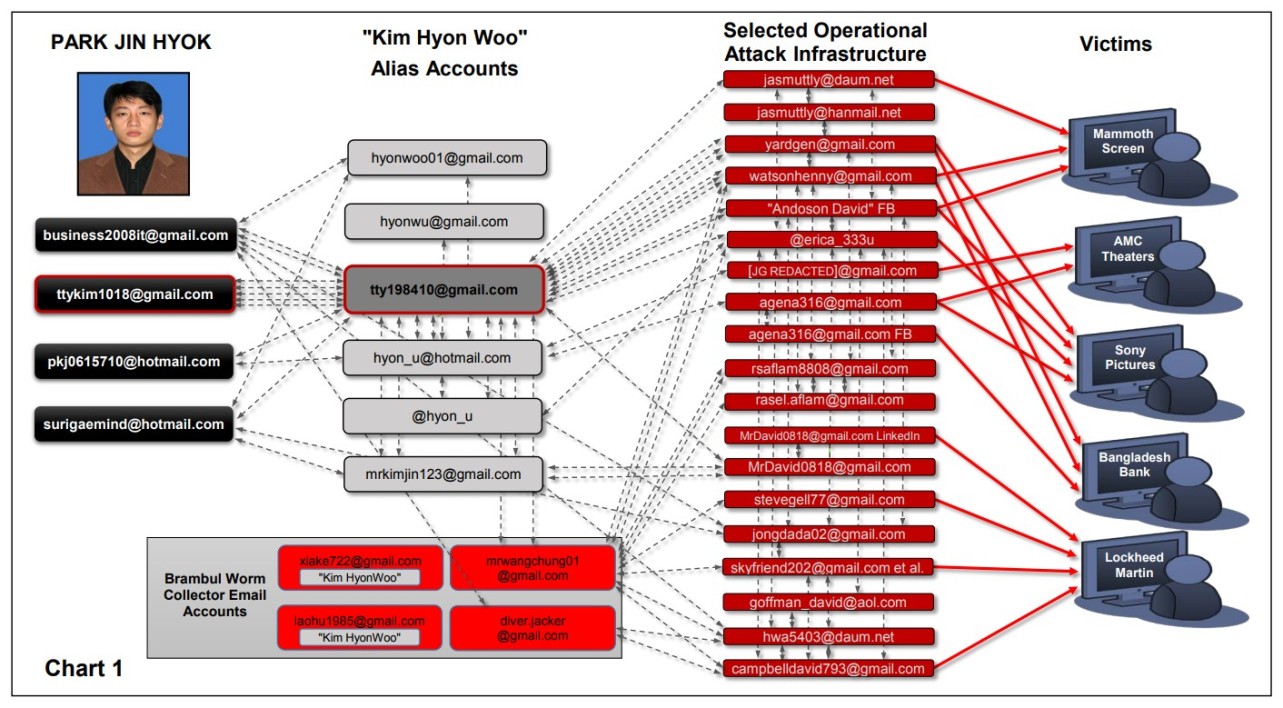

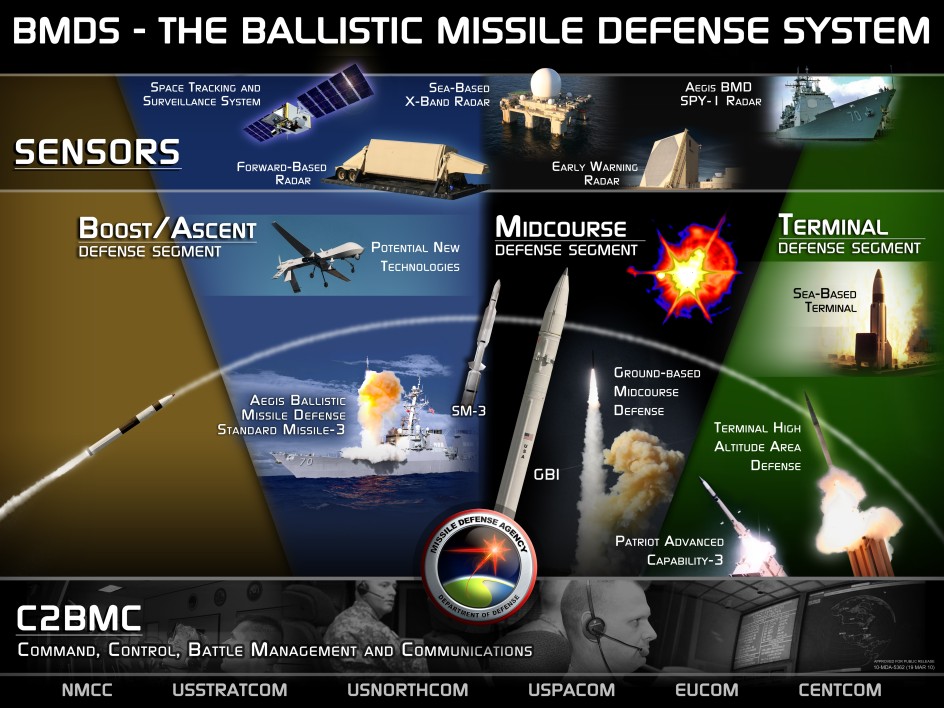

Les failles de sécurité existent partout, même dans les endroits les plus stratégiques. Le gouvernement américain vient ainsi de déclassifier un audit de la sécurité informatique relatif au système de défense antimissile américain (Ballistic Missile Defense System, BMDS). Celui-ci constitue le coeur de la défense militaire des Etats-Unis. Il permet l’interception de missiles balistiques de courte, moyenne et grande portée. Il s’appuie, pour cela, sur une multitude de technologies : radars fixes, radars mobiles, satellites, drones, navires de guerre, missiles d’interception (SM-3, Patriot), etc.

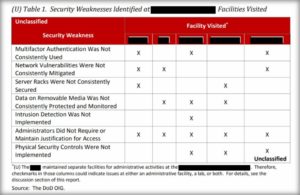

Le ministère de la Défense a inspecté les systèmes d’information d’un échantillon de 5 sites sur les 104 que compte le système BMDS. Le résultat est loin d’être satisfaisant. Les inspecteurs ont constaté toute une série de défauts : un manque d’authentification à facteurs multiples, un manque de systèmes de détection d’intrusion, des armoires de serveurs rack qui n’étaient pas verrouillées, des accès avec privilèges d’administrateur qui étaient injustifiés, des données non chiffrées sur des supports amovibles et des failles logicielles non colmatées.

Certains détails de cet audit sont particulièrement croustillants. Ainsi, les inspecteurs soulignent tout d’abord que l’entrée des auditeurs sur les sites n’a pas toujours été vérifiée avec soin, par exemple en confirmant l’authenticité des badges. Des personnes malveillantes pouvaient donc, théoriquement, accéder à des équipements top secret. Au niveau des failles logicielles, le rapport constate l’existence de systèmes qui n’étaient pas mis à jour depuis plusieurs mois, voire plusieurs années. Les inspecteurs ont même trouvé des failles non patchées pour lesquelles il existait un correctif depuis… 1990.

Concernant le manque de chiffrement sur les supports amovibles, les explications données par le personnel militaire étaient très variées. Certains n’étaient pas au courant de cette obligation, d’autres ont dit ne pas avoir eu de consigne de la part de leur supérieur. D’autres encore ont expliqué ne pas pouvoir le faire en raison d’un défaut matériel ou logiciel (manque de capacité pour gérer le chiffrement, systèmes obsolètes, etc.). Bref, on est quand même loin du niveau de sécurité que l’on s’imagine voir pour ce type d’infrastructure.

Ce n’est pas la première fois que le gouvernement américain pointe sur la sécurité insuffisante des équipements informatiques militaires. En octobre dernier, il avait déjà publié un rapport d’audit analogue sur les nouveaux systèmes d’armement que le ministère de la Défense est en train de développer. Là encore, les auditeurs ont constaté qu’ils étaient criblés de failles. Mais c’est déjà bien de le reconnaître.