En 2017, lorsque le ransomware Wannacry a verrouillé des milliers d’ordinateurs dans une attaque d’envergure mondiale, l’une des premières institutions à être atteintes était le réseau du service national de santé de l’Angleterre – NHS pour National Health Service : 25 à 30 formations hospitalières sous sa tutelle avaient vu les lecteurs partagés par les utilisateurs du réseau verrouillés. C’est un exemple parmi tant d’autres pour illustrer le fait que les hôpitaux et institutions liées font partie des cibles privilégiées des auteurs de rançongiciels. Et pour cause, la criticité de leurs systèmes est un facteur de taille susceptible de pousser au paiement de la rançon que les cybercriminels exigent en règle générale.

Avec mars 2020 qui tire à petits pas à son terme, cela va faire à minima trois mois que la (désormais) pandémie de coronavirus s’est déclenchée. De par le monde la pénurie de respirateurs artificiels est le problème numéro un face à l’afflux de patients atteints. Les hôpitaux sont débordés et parfois obligés de procéder au tri des personnes à connecter aux dispositifs d’aide à la respiration. Face au manque de respirateurs à utiliser contre le coronavirus, les solutions envisagées tournent autour de l’open source, du Do It Yourself et de la possibilité de mobiliser de grands acteurs de l’industrie pour fabriquer des respirateurs dans les plus brefs délais. Bref, le monde se mobilise et les cybercriminels ne sont pas en reste. Dans une publication parue il y a peu, une contribution des « bad guys » est tombée. C’est un communiqué des auteurs du ransomware Maze dans lequel on lit que le groupe promet de ne pas attaquer les hôpitaux en pleine pandémie. Dans la même note d’information, l’offre fait suite à une autre qui concerne des remises.

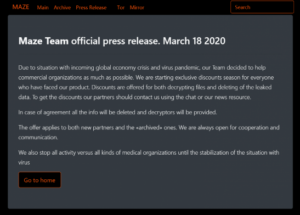

« En raison de la situation de crise économique mondiale et de pandémie virale, notre équipe a décidé d’aider autant que possible les organisations commerciales. Des réductions sont offertes pour le déchiffrement de fichiers et la suppression de ceux ayant fait l’objet d’une fuite. Pour bénéficier de ces réductions, nos partenaires doivent nous contacter par le biais du chat ou de notre source d’information. En cas d’accord, toutes les informations seront supprimées et des clés de déchiffrement seront fournies. L’offre s’applique à la fois aux nouveaux partenaires et aux partenaires archivés. Nous sommes toujours ouverts à la coopération et à la communication », indique le groupe Maze.

Chez DoppelPaymer (un autre groupe derrière des rançongiciels) c’est le même son de cloche : pas d’attaques en pleine pandémie. En sus, ce dernier offre de déverrouiller sans frais les systèmes atteints s’il arrivait qu’ils soient chiffrés « par erreur. »

« Nous essayons toujours d’éviter les hôpitaux, les maisons de retraite, […]. Si nous les attaquons par erreur, nous procéderons à un déchiffrement sans frais. Mais le problème auquel nous faisons souvent face est que certaines sociétés se présentent souvent sous une fausse identité. Nous avons par exemple une société de développement qui s’est fait passer pour une petite société immobilière ; une autre qui s’est cachée sous l’identité d’un refuge pour chiens. Donc si cela arrive, nous ferons une double, triple vérification avant de publier la clé de déchiffrement gratuite pour ce genre de cas. Mais pour ce qui est des pharmacies nous n’avons aucune intention de les soutenir, car elles continuent de gagner beaucoup d’argent en ces temps de panique pendant que les médecins se battent », écrit DoppelPaymer.

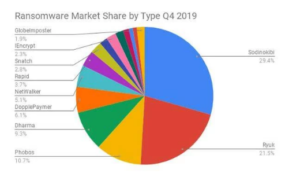

D’après des statistiques de la firme Coveware spécialisée en cybersécurité, DoppelPaymer fait partie des menaces de type rançongiciels qui se sont taillé les parts de marché les plus importantes au terme de l’année précédente.

Dans le cadre des efforts pour la lutte contre le coronavirus, Coveware et Emsisoft offrent gratuitement leurs services aux fournisseurs de soins de santé en général. D’ailleurs Emsisoft a adressé un message aux groupes derrière les rançongiciels : « Nous ne tolérerons jamais un comportement criminel, mais nous comprenons pourquoi la cybercriminalité à motivation financière existe. Nous savons également que vous êtes des êtres humains et que votre propre famille et vos proches peuvent avoir besoin de soins médicaux urgents. Ne vous y trompez pas, une attaque contre un fournisseur de soins de santé aura des conséquences négatives et peut entraîner la perte de vies humaines. Nous vous demandons votre empathie et votre coopération. Veuillez ne pas cibler les prestataires de soins de santé au cours des prochains mois et si vous en ciblez un involontairement, veuillez leur fournir gratuitement la clé de déchiffrement dès que possible. Après tout, nous sommes tous dans la même barque, n’est-ce pas ? »

Source : developpez