Fuite d’iBoot : Apple confirme l’authenticité du code source

Mise à jour le 10/02/2018 : Fuite d’iBoot : Apple confirme l’authenticité du code source…

Un chercheur trouve un moyen de contourner « Controlled Folder Access »

Un chercheur en sécurité a trouvé un moyen de contourner « Controlled Folder…

Trois exploits de la NSA réécrits pour affecter toutes les versions de Windows

WannaCry et NotPetya sont les attaques qui ont le plus focalisé l’attention de la sphère…

Une faille dans WordPress permet de mettre les sites hors service

Des statistiques de la firme W3Techs révèlent que sur 100 sites conçus…

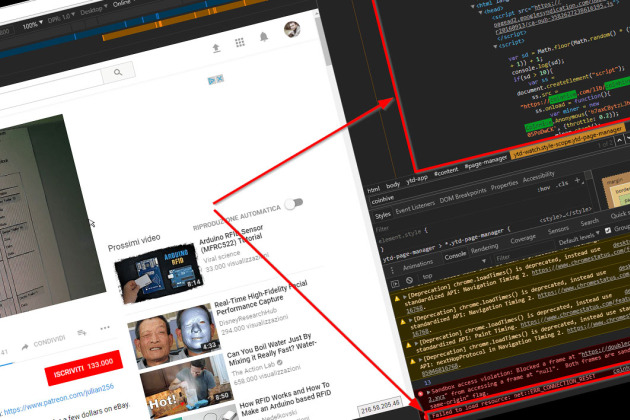

Certaines pubs YouTube utilisent votre processeur pour miner des cryptomonnaies

Des attaques de « cryptojacking » seraient en cours sur des pubs de…

Pirates, malwares, cybersécurité… ce qui vous attend en 2018

Guerre informationnelle, rançongiciel, fraude en ligne… les grosses tendances de 2017…

Flotte mobile : que faire en cas de vol ou de perte de données sensibles ?

En cas de perte ou de vol de smartphone sensible, vous pouvez…

Les pirates de Dark Caracal espionnent des smartphones Android dans le monde entier

Des chercheurs en sécurité ont découvert une campagne d’espionnage probablement étatique qui…

Thermaltake met du contrôle vocal et de l’IA dans… ses alimentations

Le contrôle vocal peut servir à tout et à n'importe quoi,…

Nos smartphones seront encore plus fins grâce à ce nouveau capteur courbe

Courber un capteur permet de limiter de limiter le nombre de lentilles…