Pourquoi la terrible faille Log4Shell s’avère si difficile à corriger

Le module vulnérable est omniprésent dans l’univers Java, avec à la clé des niveaux d’interdépendance parfois très complexes. Diffuser le correctif sera un travail de longue haleine. Comme cadeau de…

« Les malwares les plus sophistiqués au monde sont ceux du groupe Turla »

Matthieu Faou est un chercheur en logiciels malveillants. Il remonte les pistes des hackers les plus sophistiqués de la planète. De passage à Paris, il nous livre les secrets de…

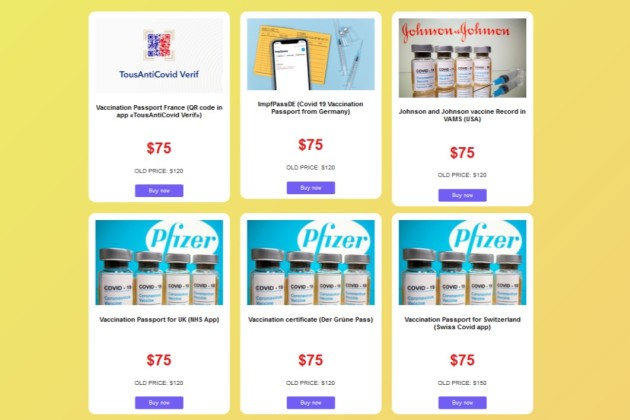

DarkWeb : le marché des pass sanitaires frauduleux explose

De plus en plus de fraudeurs proposent des certificats Covid-19 aux personnes qui ne veulent pas se faire vacciner. Un business qui s’appuie probablement sur la complicité de membres du personnel…

Le premier correctif de la vulnérabilité critique zero day Log4J a sa propre vulnérabilité qui est déjà exploitée

Les entreprises sont exhortées à utiliser le second Depuis que la vulnérabilité a été découverte la semaine dernière, le monde de la cybersécurité est passé à la vitesse supérieure pour…

La faille Log4Shell provoque un tsunami d’attaques, un cauchemar pour la sécurité informatique

Botnets, ransomwares, mineurs de cryptomonnaie, portes dérobées… Des centaines de milliers d’attaques ont d’ores et déjà été comptées, avec le but d’installer toute sorte de malwares. Cela n’a pas duré…

Des cybercriminels exploitent activement la faille critique dans Log4J : plus de 840 000 attaques ont été détectées.

Le spectre d'un scénario rappelant Heartbleed fait surface Une vulnérabilité dans Log4J permet à un attaquant de provoquer une exécution de code arbitraire à distance s'il a la capacité de…

CVE-2021-44228 Log4Shell : comment détecter et corriger cette vulnérabilité sur Log4J ?

CVE-2021-44228 Log4Shell : une vulnérabilité de type exécution de code à distance qui affecte le logiciel Apache Log4J Le 9 décembre 2021, le chercheur en sécurité p0rz9 a publié sur…

Une grave faille 0day dans la bibliothèque Java Log4j est déjà exploitée

Une grave vulnérabilité dans les bibliothèques de journalisation Java permet l'exécution de code à distance non authentifié et l'accès aux serveurs, avertissent des chercheurs. Une vulnérabilité zero-day récemment découverte dans…

Un document du FBI montre quelles données le Bureau peut obtenir des applications de messagerie chiffrées

Lequel des services de messagerie assure le plus la sécurité de ses utilisateurs ? Lequel des services de messagerie assure le plus la sécurité de ses utilisateurs ? Lequel est…

Les hackers russes de SolarWinds infiltrent aussi des organisations françaises

Ce groupe est actuellement l’un des plus dangereux de la planète. Ils continuent d’attaquer des organisations dans le monde entier. Les alertes concernant les redoutables hackers de SolarWinds se multiplient.…