Selon Group-IB, la rançon moyenne a plus que doublé en l’espace d’un an. Les acteurs sont de plus en plus sophistiqués. On ne voit pas ce qui pourrait les stopper.

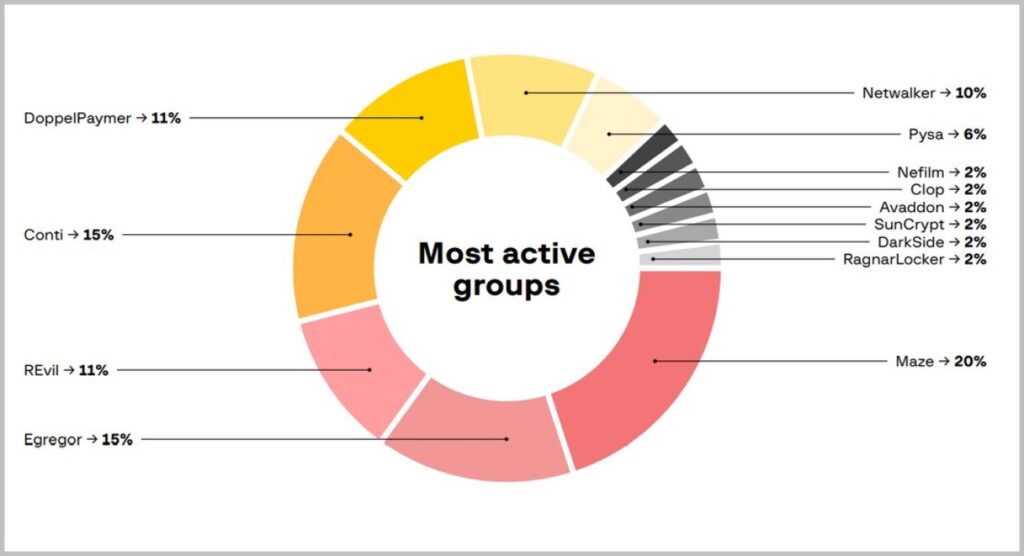

Selon l’ANSSI, les ransomwares constituent la plus grande cybermenace actuelle pour les organisations. Un rapport de la société de sécurité informatique Group-IB nous indique que cette situation risque de durer encore longtemps. Une petite quinzaine d’acteurs se partage désormais un gâteau évalué à plus d’un milliard de dollars de rançons payés entre 2019 et 2020.

Depuis plusieurs années, les auteurs de ransomware se sont lancés dans une course à la maximisation des bénéfices qui a généré une organisation désormais bien huilée. Beaucoup d’auteurs disposent de programmes d’affiliation (« Ransomware as a Service ») qui leur permet d’augmenter leur rayon d’action. Cette distribution indirecte représente désormais 64 % de l’ensemble des attaques et la tendance est croissante. Par ailleurs, la cible des particuliers a été complètement abandonnée au profit des entreprises et des organisations publiques, avec des rançons proportionnelles à la taille de la victime.

Cette stratégie est payante. Group-IB estime que la rançon moyenne a plus que doublé en l’espace d’un an, passant de 80 000 dollars en 2019 à 170 000 dollars en 2020. Certains groupes sont plus avides que d’autres. Chez Maze, DoppelPaymer et RagnarLocker, la moyenne se situe entre 1 et 2 millions de dollars. C’est Carlson Wagonlit Travel (CWT) qui récolte la triste médaille de la plus grande rançon payée en 2020, avec 4,5 millions de dollars versés au groupe RagnarLocker. A ce niveau de tarification, pas question de faire des erreurs. Les pirates restent en moyenne 13 jours dans les réseaux de leurs victimes, histoire de bien préparer le coup fatal.

Pour arriver à leurs fins, les groupes de ransomwares utilisent tout un arsenal d’outils, et notamment des botnets. Le botnet le plus utilisé est Trickbot, qui véhicule pas moins de quatre ransomwares : Ryuk, Conti, REvil et RansomExx. Parmi les autres, citons Qakbot, Dridex, IcedID et Zloader. Pour mettre le pied dans un réseau d’entreprise, la technique la plus utilisée (52 %) est la compromission d’un service d’accès à distance comme Microsoft Remote Desktop. Ces accès sont généralement fournis par d’autres groupes de hackers, une spécialité qui devrait d’ailleurs se renforcer ces prochaines années selon Group-IB. Mais le bon vieux phishing n’a pas dit son dernier mot. Il est à l’origine d’un tiers des piratages et devrait encore avoir de beaux jours devant lui.

L’année 2021 pourrait toutefois marquer le début de la fin du chiffrement de données. Selon Group-IB, certains groupes pourraient abandonner cette technique d’extorsion au profit de l’exfiltration de données, qui est apparue fin 2019 avec le groupe Maze et qui a fait ses preuves. Beaucoup d’acteurs l’utilisent désormais. Abandonner le chiffrement permettrait peut-être d’augmenter encore plus les bénéfices, car le développement d’une architecture cryptographique est complexe et nécessite des compétences pointues. Bref, on le voit, le ransomware continue d’être une menace très vivante et dynamique, et qui nécessite une vigilance particulièrement accrue.

source : 01net