Qui exfiltrent les informations d’identification des victimes

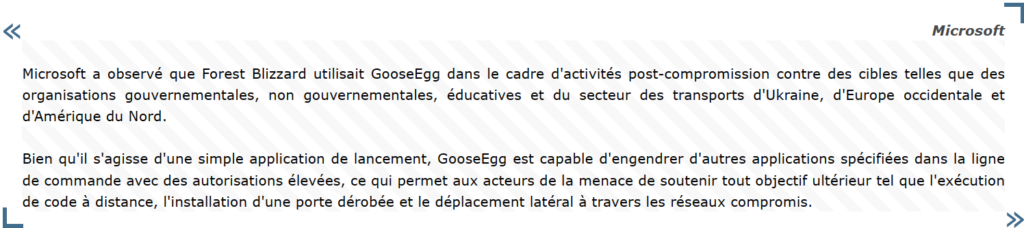

Le groupe de pirates informatiques affiliés à la Russie Forest Blizzard exploite une vulnérabilité de Windows (CVE-2022-38028) pour élever les privilèges et voler des informations d’identification et des données à l’aide d’un outil de piratage appelé GooseEgg, jusqu’à présent inconnu. Microsoft indique que GooseEgg favorise l’installation d’autres programmes malveillants avec des privilèges élevés, offrant aux attaquants des capacités comme l’exécution de code à distance, le déploiement de portes dérobées et le déplacement latéral. Les attaques auraient ciblé des organisations gouvernementales, non gouvernementales, d’éducation et de transport, etc.

La vulnérabilité critique CVE-2022-38028 a été signalée à Microsoft pour la première fois par l’Agence nationale de sécurité (NSA) des États-Unis. L’exploitation de CVE-2022-38028, dont la gravité est évaluée à 7,8 sur 10, permet aux attaquants d’obtenir des privilèges système, les plus élevés sous Windows, lorsqu’elle est combinée avec un exploit séparé. Cette vulnérabilité affecte Print Spooler, un composant de gestion des imprimantes qui a déjà été à l’origine de failles critiques. Microsoft avait corrigé la vulnérabilité lors de son Patch Tuesday d’octobre 2022, mais n’avait pas mentionné qu’elle était activement exploitée.

Lundi, Microsoft a révélé qu’un groupe de pirates informatiques que l’entreprise suit sous le nom de Forest Blizzard (APT28) exploite la vulnérabilité CVE-2022-38028 depuis au moins juin 2020, et peut-être même depuis avril 2019. Selon les gouvernements américain et britannique, Forest Blizzard est lié à la division “Unit 26165” de la Main Intelligence Directorate, un service de renseignement militaire russe mieux connu sous le nom de GRU. Forest Blizzard se concentrerait sur la collecte de renseignements en piratant un large éventail d’organisations, principalement aux États-Unis, en Europe et au Moyen-Orient.

Selon l’avis de sécurité de Microsoft, Forest Blizzard exploite la faille CVE-2022-38028 depuis au moins avril 2019 dans des attaques qui, une fois les privilèges système acquis, utilisent un outil précédemment non documenté que Microsoft a baptisé “GooseEgg”. Microsoft a décrit GooseEgg comme un outil de post-compromission qui élève les privilèges sur une machine compromise et fournit une interface “simple” pour installer d’autres logiciels malveillants qui s’exécutent également avec des privilèges système. Selon l’entreprise, ces logiciels malveillants supplémentaires peuvent être personnalisés pour chaque cible.

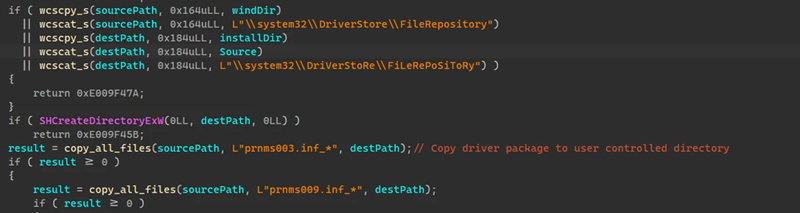

Ils comprennent notamment des logiciels de vol d’informations d’identification (stealers) et des outils permettant de se déplacer latéralement dans un réseau compromis. GooseEgg est généralement installé à l’aide d’un simple script batch, qui est exécuté après l’exploitation réussie de CVE-2022-38028 ou d’une autre vulnérabilité, telle que CVE-2023-23397, qui, selon l’avis publié lundi, a également été exploitée par Forest Blizzard. Le script est chargé d’installer le binaire GooseEgg, souvent appelé “justice.exe” ou “DefragmentSrv.exe”, puis de s’assurer qu’il s’exécute à chaque redémarrage de la machine infectée.

Le groupe de pirates utilise également GooseEgg pour déposer un fichier DLL malveillant intégré (dans certains cas appelé “wayzgoose23.dll”) dans le contexte du service PrintSpooler avec les privilèges système. Ce fichier DLL est en fait un lanceur d’applications qui peut exécuter d’autres charges utiles avec des autorisations de niveau système et permet aux attaquants de déployer des portes dérobées, de se déplacer latéralement dans les réseaux des victimes et d’exécuter du code à distance sur les systèmes violés. Microsoft explique :

Microsoft invite les utilisateurs à appliquer la mise à jour de sécurité pour la vulnérabilité Print Spooler publiée en 2022, ainsi que les correctifs pour les vulnérabilités PrintNightmare (CVE-2022-38028, CVE-2023-23397, CVE-2021-34527 et CVE-2021-1675) publiés en 2021. « Les clients qui n’ont pas encore mis en œuvre ces correctifs sont invités à le faire dès que possible pour la sécurité de leur organisation. En outre, comme le service Print Spooler n’est pas nécessaire pour les opérations des contrôleurs de domaine, Microsoft recommande de désactiver le service sur les contrôleurs de domaine », a déclaré l’entreprise.

Forest Blizzard (APT28, Sednit, Sofacy, GRU Unit 26165, et Fancy Bear) a été à l’origine de nombreuses cyberattaques très médiatisées depuis son apparition au milieu des années 2000. Par exemple, il y a un an, les services de renseignement américains et britanniques ont averti que Forest Blizzard avait exploité une faille dans un routeur Cisco pour déployer le logiciel malveillant “Jaguar Tooth”, ce qui lui a permis de recueillir des informations sensibles auprès de cibles aux États-Unis et dans l’Union européenne.

Plus récemment, en février, un avis conjoint du FBI, de la NSA et de partenaires internationaux a signalé que Forest Blizzard utilisait des routeurs “Ubiquiti EdgeRouters” piratés pour échapper à la détection lors d’attaques. Ils ont également été associés dans le passé à la violation du Parlement fédéral allemand (Deutscher Bundestag) et aux piratages du Democratic Congressional Campaign Committee (DCCC) et du Democratic National Committee (DNC) avant l’élection présidentielle américaine de 2016.

Deux ans plus tard, les États-Unis ont inculpé les membres de Forest Blizzard pour leur implication dans les attaques du DNC et du DCCC, tandis que le Conseil de l’Union européenne a également sanctionné les membres de Forest Blizzard en octobre 2020 pour le piratage du Parlement fédéral allemand.

L’avis de sécurité de Microsoft indique que l’entreprise a également publié des indicateurs de compromission (indicators of compromise – IOC) associés aux attaques observées, ainsi que des ressources supplémentaires pour aider les organisations à traquer les infections potentielles de GooseEgg.

source : developpez